El espacio de seguridad Web3 experimentó un cambio dramático en 2023, mostrando tanto avances en resiliencia como dificultades duraderas. Los ciberataques contra el sector Web3 dieron como resultado más de $ 1.7 billones en daños en 2023; Se documentaron 453 incidentes.. La variedad de peligros que muestran estos ataques resalta la necesidad crítica de que la comunidad Web3 mantenga una conciencia constante. Un equipo de expertos en Salus, una empresa de seguridad web3 centrada en la investigación, desarrolló este extenso informe de análisis.

Hacks: un año de patrones diferentes

Aunque las pérdidas totales disminuyeron considerablemente en 2023, los exploits de alto perfil siguieron teniendo un impacto significativo. La pérdida de 200 millones de dólares sufrida por Mixin Network en septiembre, junto con las pérdidas de 197 millones de dólares sufridas por Euler Finance en marzo y las pérdidas de 126.36 millones de dólares sufridas por Multichain en julio, resaltan los peligros actuales para los puentes y DeFi Protocolos.

Un examen más detallado de las pérdidas mensuales muestra un patrón interesante. Aunque hubo grandes pérdidas en septiembre, noviembre y julio, hubo una disminución notable en octubre y diciembre, lo que sugiere que la concienciación sobre la seguridad y la implementación de protecciones sólidas se están volviendo cada vez más importantes.

Instantánea 2023 de las vulnerabilidades de seguridad de Web3

Salir de estafas:

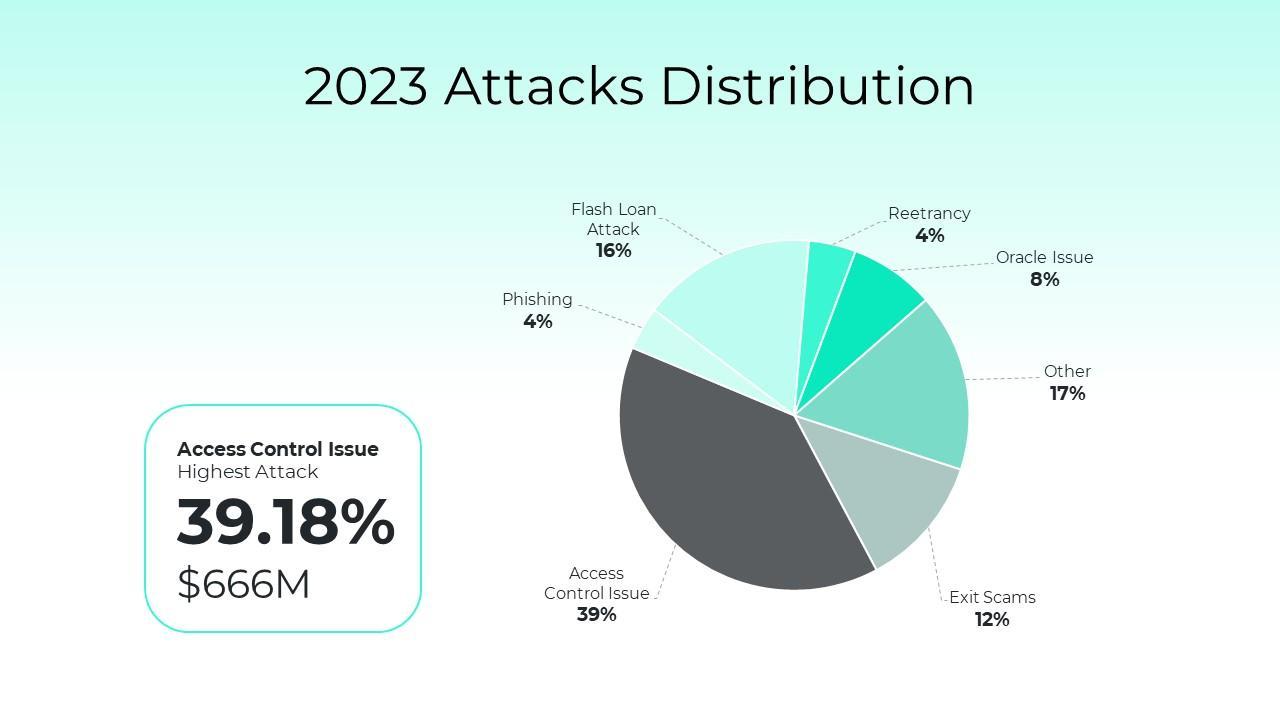

De todas las agresiones, las estafas de salida constituyeron el 12.24%, con 276 ocurrencias que resultaron en una pérdida de 208 millones de dólares. Casos destacados de empresas que prometían ganancias sustanciales pero desaparecieron abruptamente con el dinero de los inversores.

Precauciones de seguridad:

1. Investigar proyectos y equipos en profundidad, asegurarse de que tengan un historial comprobado y clasificar los proyectos de acuerdo con evaluaciones de seguridad transparentes proporcionadas por empresas confiables.

2. Varíe su cartera de inversiones y tenga cuidado al considerar empresas que ofrecen rendimientos excesivamente altos.

Problemas con el control de acceso:

El 39.18% de las agresiones tuvieron problemas de control de acceso, y 29 de esas ocurrencias resultaron en una pérdida significativa de 666 millones de dólares. Los ejemplos destacados incluyen susceptibilidades que se aprovecharon en Multichain, Poloniex y Atomic Wallet.

Precauciones de seguridad:

Cumpla con el principio de privilegios mínimos, implemente procedimientos sólidos de autenticación y autorización y actualice los permisos de acceso con frecuencia. Además, brinde al personal capacitación periódica en seguridad, en particular a aquellos con altos privilegios, y configure sistemas de monitoreo exhaustivos para identificar y abordar rápidamente cualquier actividad sospechosa en las aplicaciones y la infraestructura.

Suplantación de identidad:

Los casos de phishing representaron el 3.98 % de los ataques y 13 de esos incidentes costaron 67.6 millones de dólares en pérdidas. Los atacantes utilizaron una variedad de estrategias de phishing en constante cambio, como lo demuestra el ataque AlphaPo por parte del Grupo Lazarus.

Precauciones de seguridad:

Los ataques front-end han aumentado en el ámbito web3 como resultado de iniciativas que subestiman la seguridad front-end. Es esencial hacer Web3 pruebas de penetración para encontrar fallas y vulnerabilidades del sistema que los piratas informáticos podrían explotar. Haga de la educación de los usuarios una prioridad máxima, fomente el uso de autenticación multifactor (MFA) y billeteras de hardware, y utilice el monitoreo de dominio y la verificación de correo electrónico.

Ataques mediante préstamos flash:

El 16.12% de los ataques fueron ataques de préstamos urgentes, y 37 de ellos resultaron en una pérdida de 274 millones de dólares. Se lanzaron ataques de préstamos rápidos de precisión contra Yearn Finance, KyberSwap y Euler Finance.

Precauciones de seguridad:

Reduzca los peligros asociados con los préstamos rápidos estableciendo limitaciones como límites de tiempo y cantidades mínimas de préstamo. Al aumentar el gasto para los atacantes, cobrar por el uso de préstamos flash puede servir como desincentivo para utilizar ataques hostiles.

Reentrada:

El 4.35 % de los ataques fueron causados por vulnerabilidades de reentrada y 15 de estos incidentes resultaron en una pérdida de 74 millones de dólares. Las implicaciones de una pequeña falla que produce grandes pérdidas salieron a la luz con el problema de Vyper y el ataque de Exactly Protocol.

Precauciones de seguridad:

1. Siga estrictamente el modelo Verificación-Efecto-Interacción: asegúrese de realizar todas las verificaciones y validaciones relevantes antes de continuar. Sólo debe realizar cambios de estado e interactuar con entidades externas una vez que haya completado con éxito estas pruebas.

2. Ponga en práctica la protección integral de reingreso: utilícela para cada función del contrato que involucre procedimientos sensibles.

Problemas con Oracle:

El 7.88% de los ataques fueron causados por problemas de Oracle y 7 de estos casos resultaron en una pérdida de 134 millones de dólares. El hack de BonqDAO demostró cómo alterar los precios de los tokens aprovechando las debilidades de Oracle.

Precauciones de seguridad:

1. No se deben hacer proyecciones de precios en mercados con poca liquidez.

2. Determine si la liquidez del token es suficiente para garantizar la integración de la plataforma antes de pensar en cualquier plan de oráculo de precios en particular.

3. Incorporar el precio medio ponderado en el tiempo (TWAP) para aumentar el coste de manipulación para el atacante.

Vulnerabilidades adicionales

El 16.47% de los ataques se realizaron utilizando otras vulnerabilidades y 76 de estos incidentes resultaron en una pérdida de 280 millones de dólares. Muchas vulnerabilidades de Web2 y la violación de la base de datos de Mixin demostraron el amplio espectro de problemas de seguridad encontrados en el dominio Web3.

Los 10 mejores trucos de 2023: sinopsis

Los diez principales hackeos de 2023, que representaron alrededor del 70% de los daños del año (alrededor de 1.2 millones de dólares), identificaron una debilidad común: problemas de control de acceso, especialmente aquellos que involucran el robo de claves privadas. La mayoría de estos incumplimientos ocurrieron en la segunda parte del año; En noviembre se produjeron tres agresiones importantes.

En particular, el Grupo Lazarus estuvo involucrado en muchas infracciones que resultaron en la pérdida de fondos a través de compromisos de billeteras activas. Mixin Network, Euler Finance, Multichain, Poloniex, BonqDAO, Atomic Wallet, HECO Bridge, Curve, Vyper, AlphaPo y CoinEx se encuentran entre los protocolos explotados.

Conclusión:

A finales de año, las pérdidas totales de 2023 son menores que las de 2022. Pero la concentración de daños en los 10 ataques principales pone de relieve lo importante que es contar con una mejor protección. Debido a una amplia gama de vulnerabilidades, proteger el espacio Web3 requiere una estrategia multifacética.

Es imposible sobreestimar la importancia de las auditorías exhaustivas y el mayor conocimiento de las pruebas de penetración Web3, particularmente en vista de las nuevas técnicas de infiltración como las utilizadas en los ataques del Grupo Lazarus. Se recomienda encarecidamente que los usuarios y las partes interesadas den prioridad a las plataformas y servicios que cumplan tanto con las demandas funcionales como con los más altos estándares de seguridad para allanar el camino hacia un futuro Web3 seguro.

Haga clic aquí para ver el reportaje en vivo del equipo de expertos de Salus.

- Distribución de relaciones públicas y contenido potenciado por SEO. Consiga amplificado hoy.

- PlatoData.Network Vertical Generativo Ai. Empodérate. Accede Aquí.

- PlatoAiStream. Inteligencia Web3. Conocimiento amplificado. Accede Aquí.

- PlatoESG. Carbón, tecnología limpia, Energía, Ambiente, Solar, Gestión de residuos. Accede Aquí.

- PlatoSalud. Inteligencia en Biotecnología y Ensayos Clínicos. Accede Aquí.

- Fuente: https://thenewscrypto.com/web3-security-report-2023-key-findings-revealed/