El ciberdelito sigue creciendo rápidamente; de hecho, es una industria global muy lucrativa. Sin contabilizar con precisión las ganancias derivadas del cibercrimen (1, 2), nos quedamos mirando el asombroso costo estimado de 7.08 billones de dólares en 2022 como referencia. Medidos en términos del PIB, los ingresos ilegales se clasificarían como la tercera “economía” más grande del mundo. De todos modos, este panorama sigue evolucionando, impulsado por las nuevas tecnologías, una mayor monetización de Internet, nuevas oportunidades ilícitas habilitadas por el vibrante modelo de negocio del cibercrimen como servicio y cada vez más recursos invertidos en la extracción de ganancias criminales.

El ciberdelito tiene alcance global, no conoce fronteras y la barrera de entrada es baja. De hecho, en comparación con el crimen tradicional, se trata de una “empresa” de alta recompensa y bajo riesgo, en la que las fuerzas del orden enfrentan desafíos persistentes para llevar a los ciberdelincuentes ante la justicia. Su crecimiento se ve impulsado aún más por el hecho de que muchas personas no están preparadas para enfrentar las amenazas digitales. Por último, las oportunidades de perseguir el delito cibernético cobran gran importancia tanto para los consumidores como para las empresas las 24 horas del día, los 7 días de la semana y pueden afectar a casi todas las personas u organizaciones que tienen o manejan datos personales o valiosos.

Debido a la magnitud del problema y al aumento de sus impactos, los consumidores están cada vez más preocupados por su seguridad y privacidad en línea, lo que genera una demanda de mayor protección ante la ley y transparencia en transmisión de datos, no sólo con servicios sensibles como las finanzas, sino también extendiéndose al transporte e incluso al entretenimiento. La preocupación también ha impactado las “actitudes” de los consumidores con respecto a cómo funcionan los productos y servicios de seguridad digital elegidos, y cómo se implementan esas funciones para promover la continuidad de la seguridad. crecimiento en la industria de la ciberseguridad. Sin embargo, lo que estos cambios no muestran es que muchas amenazas, especialmente las amenazas web, aún logran pasar desapercibidas.

En cooperación con Conectar-vivir, organización de pruebas independiente AV-Comparativas Recientemente puso a prueba a 20 proveedores de seguridad para el consumidor -incluido ESET- analizando prácticas de intercambio de datos, políticas, accesibilidad y transparencia. ESET surgió como uno de los proveedores con mejor desempeño, recibiendo 4.5/5 estrellas.

Para abordar esas amenazas, se necesitan cambios en la tecnología que se alineen con el riesgo cotidiano que asumen los usuarios cuando tienen que compartir sus datos personales con sitios web y aplicaciones. Esta necesidad va más allá de los productos antivirus que protegen principalmente las inversiones realizadas en PC [que, coincidentemente, requieren cierta recopilación de datos para poder analizar amenazas y reconocerlas en instancias futuras (por ejemplo, identificación de tipos de códigos maliciosos que intentan infectar un dispositivo)]. .

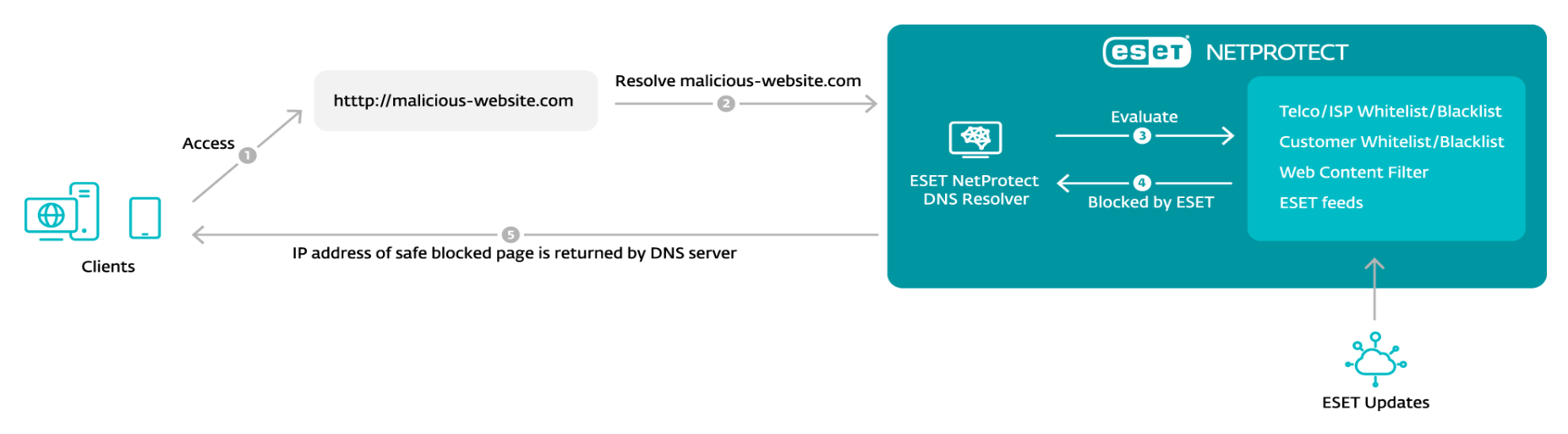

En cambio, los enfoques emergentes de protección deben ofrecer una seguridad impactante que mitigue las amenazas basadas en la web. Esto exige que los proveedores de seguridad y los proveedores de servicios de Internet (ISP), en conjunto, se concentren en proteger la confianza misma. Estos esfuerzos han llevado al desarrollo de productos y servicios que aseguran los momentos precisos en los que un usuario actúa basándose en una relación de confianza (en línea). Se puede lograr un enfoque poderoso bloqueando muchos métodos apreciados por los ciberdelincuentes desde sus cimientos, es decir, a nivel del sistema de nombres de dominio (DNS).

Amenazas web

El tamaño y alcance de la World Wide Web significan que el verdadero milagro de su creación es la capacidad de buscar, filtrar y acceder con éxito a contenidos. Si bien DNS es en realidad un par de direcciones numéricas de Protocolo de Internet (IP) utilizadas por computadoras con nombres de dominio basados en texto utilizados por humanos, para los usuarios es una libreta de direcciones para la web y pasa desapercibida.

Sin embargo, los tiempos cambian. Podemos pensar que las amenazas y los dominios maliciosos nunca deberían haber existido, pero el creciente número y la complejidad de las amenazas muestran que eso es imposible. Por lo tanto, se considera cada vez más que el DNS proporciona una protección integral, una función que puede desempeñar al filtrar dominios maliciosos o sospechosos. Para crear una solución de seguridad viable a nivel de DNS, los proveedores de seguridad, los ISP y los proveedores de servicios de telecomunicaciones o comunicaciones (TELCO) deben asociarse e implementar estos sistemas automatizados a escala.

Como casi toda la actividad web se realiza a través de DNS, utilizarlo para hacer frente a las amenazas web no es un asunto menor. La telemetría de ESET y otros proveedores muestra que, a pesar de que el número de posibles amenazas web ha disminuido ligeramente en los últimos años, algunas, como el phishing, siguen prevaleciendo. Estadísticas de la Informe de amenazas T3 2022 mostró que, por ejemplo, el número total de sitios web de phishing bloqueados ascendió a 13 millones en todo el mundo.

Los desarrollos más recientes observados con las amenazas web involucran sitios web legítimos que alojan malware, llamado objetos maliciosos, que han sido documentados por ESET desde su Informe de amenazas del primer trimestre de 2. En este caso, un sitio web legítimo de un autor legítimo ha sido comprometido por un tercero que ha implantado funciones maliciosas: enlaces web, archivos PDF o captura de clientes potenciales, o el sitio web se ha convertido en anfitrión de un servicio que permite a otros almacenar o descargar archivos. Luego, esos archivos podrían incluir código malicioso, contenido ilegal o dañino u objetos de malware.

Amenazas de la IoT

Internet de las cosas (IoT), otro nombre para los dispositivos inteligentes que funcionan al estar conectados a Internet, incluye elementos como monitores para bebés, cámaras de puerta, televisores, dispositivos médicos, electrodomésticos, enrutadores de red y mucho más. A menudo, estos dispositivos se han lanzado al mercado sin medidas de seguridad sólidas y se han limitado a funciones de seguridad inexistentes en el dispositivo, incluidos mecanismos de autenticación débiles, vulnerabilidades y rutas de actualización inexistentes, y transmisiones de datos no cifradas. Como resultado, los ciberdelincuentes pueden hacer un uso indebido de los dispositivos de IoT en general, incluso para crear redes masivas de dispositivos comprometidos conocidas como botnets. Estos pueden usarse para abrumar varios tipos de sistemas en línea, desde sitios web hasta servicios de telecomunicaciones e infraestructura crítica.

Abordar la seguridad de IoT es fundamental porque las botnets representan una amenaza significativa, ya sea que se utilicen para ejecutar acciones masivas. Los ataques DDoS, fuerza bruta (adivinación de contraseñas/credenciales), nuevas infecciones o explotación de vulnerabilidades. Lo hacen comprometiendo la red o los dispositivos que tienen un panel de control basado en la nube (por ejemplo, cámaras IP antiguas) a los que está conectado el dispositivo IoT. Dado que los dispositivos IoT funcionan mediante una conexión a un enrutador, muchas puertas están abiertas para aquellos que quieran causar daño. Las botnets son una de las herramientas más preciadas de los atacantes y contra la que la protección a nivel de DNS es muy eficaz.

Con incidentes importantes ocurridos a principios de 2001, los ataques no han hecho más que aumentar en escala, interrumpiendo o incluso impidiendo periódicamente el acceso a algunos de los sitios web y servicios más populares del mundo. Uno de estos, el Mirai botnet, ha secuestrado periódicamente desde 2016 dispositivos de Internet de las cosas (IoT) de consumo, utilizando cientos de miles de ellos para orquestar ataques. Estos ataques todavía pueden ser detectado en 2023.

Otros botnets, como Mozi, que se han sumado al panorama de amenazas más recientemente, también se han beneficiado de variantes de Mirai, es decir, hasta Octubre de 2023 cuando prácticamente desapareció. en un aparente derribo. Durante su reinado entre 2019 y 2023, la botnet Mozi se convirtió en la más grande de su tipo, incorporando en un momento más de 1.5 millones de dispositivos únicos en su red y operando principalmente a través de vulnerabilidades conocidas en dispositivos NETGEAR DGN y servidores web JAWS.

Routers

Además de las amenazas de IoT, las amenazas web que se transmiten a través de enrutadores comprometidos se pueden gestionar con Seguridad DNS bloqueando el acceso a dominios maliciosos o sospechosos. Esto funciona para interrumpir la infraestructura criminal como el phishing y los sitios web maliciosos utilizados para robar las credenciales y los datos personales de los usuarios. Seguridad DNS, combinada con una solución de seguridad multicapa que incluye herramientas de inspección de red, que permiten a los usuarios probar sus enrutadores en busca de debilidades como contraseñas deficientes y firmware desactualizado. Esta combinación mitiga las implicaciones de seguridad del incesante avance de la tecnología hacia poner en línea todo tipo de objetos físicos cotidianos y hacerlos "inteligentes".

Y, si bien la inteligencia es el nuevo estándar, debemos reconocer que surgen muchos riesgos cuando a los “objetos cotidianos” se les incorpora software, procesadores, sensores, actuadores y conectividad a Internet que les permiten recopilar datos e interactuar tanto con su entorno como entre sí. .

Cuando se habla de los innumerables dispositivos inteligentes que ahora habitan en nuestros hogares, es esencial poner el foco en los enrutadores. Estos no solo son los héroes anónimos de la conectividad moderna que permanecen activos las 24 horas del día, los 7 días de la semana, sino que en realidad son la base del hogar conectado. De hecho, son computadoras especializadas cuyos sistemas operativos, integrados como firmware, requieren actualizaciones críticas para abordar las lagunas de seguridad y están sujetos a listas de dispositivos al final de su vida útil mantenidas por el fabricante.

Y, aunque los enrutadores no almacenan datos personales de las personas, todo el tráfico de cada dispositivo con acceso a Internet en un hogar pasa a través del enrutador. Al estar mal protegidos, pueden poner todos los dispositivos de una red a merced de malos actores. Y, en una era de trabajo remoto/híbrido, su seguridad ha adquirido mayor importancia y puede incluso tener implicaciones para las redes corporativas. En este caso, algunas medidas son de gran ayuda: usar contraseñas seguras en lugar de las predeterminadas, aplicar el nivel más alto de cifrado, deshabilitar el acceso a la administración remota y servicios y funciones innecesarios para reducir las superficies de ataque, o crear redes separadas para dispositivos IoT para proteger los datos en las PC. y teléfonos inteligentes.

Mantener el mundo conectado y seguro

La industria de las TELCO y los ISP, que se benefician de la conectividad global, también tiene la responsabilidad de salvaguardar grandes cantidades de datos personales que le confían sus clientes. Gestionar adecuadamente estos datos es fundamental para la reputación de las TELCO y los ISP y para garantizar la confianza necesaria para impulsar su modelo de negocio.

En respuesta a las crecientes presiones de los ciberdelincuentes y las necesidades cambiantes de sus clientes, es imprescindible mantenerse al día con las crecientes amenazas y asegurar las relaciones de confianza que exige el mundo digital actual. La confianza no es simplemente un producto/servicio, sino también el elemento esencial para participar en un intercambio en línea, hasta el punto de que asociarse con el proveedor de seguridad adecuado, uno que proteja no sólo al ISP/TELCO sino también a sus clientes y sus datos, es crucial para un negocio preparado para el futuro.

Dado que los clientes más exigentes se preocupan más que nunca por las conexiones y los datos seguros, los ISP y las TELCO deberán diferenciarse a través de las soluciones de seguridad que ofrecen, incluida la posibilidad de agregar una capa adicional como la seguridad DNS al plan del cliente. Proporcionar este nivel adicional de servicio, en asociación con proveedores de seguridad, no sólo beneficia a los usuarios finales sino que mejora la reputación del proveedor.

Por su parte, los proveedores de ciberseguridad también han tenido que evolucionar en los últimos 30 años, desde proteger y asegurar el hardware hasta datos valiosos y, cada vez más, proteger datos de identificación personal. En alianza con los ISP y las TELCO, se puede decir con precisión que los proveedores de seguridad ahora apuntan a proteger la vida digital de los usuarios. Un elemento central de esta misión es la protección DNS, que ofrece amplios beneficios. La protección DNS junto con la seguridad del enrutador son formas sencillas de proteger numerosos hogares, especialmente cuando se utilizan tanto suscripciones a servicios de Internet como datos móviles.

El caso de uso se extiende también a lugares de mucho tráfico como cafeterías, restaurantes, hoteles, aeropuertos y hospitales, donde es común proporcionar acceso público a Wi-Fi; En estas ubicaciones, las soluciones DNS ofrecen una opción muy segura y fácil de usar. Consideremos un hospital con una red única que atiende a más de mil pacientes diarios, sin contar los visitantes y el personal. Esta red almacena simultáneamente datos médicos críticos y probablemente también admita muchas otras actividades profesionales e incluso personales en línea. Aquí, los desafíos de seguridad pueden surgir debido al acceso a la red bastante abierto requerido, donde cualquiera, incluidos posibles actores maliciosos, podría conectarse y explotar la red.

El cibercrimen no va a ninguna parte

El ciberdelito sigue siendo un desafío duradero y en constante evolución en nuestro mundo conectado. Para fomentar un entorno en línea más seguro, las personas deben priorizar su seguridad digital. Sin embargo, las empresas de telecomunicaciones y los proveedores de servicios de Internet están emergiendo como las entidades con mayor capacidad de acción y posiblemente las principales responsables de abordar estos riesgos. Explorar la protección DNS en colaboración con proveedores de seguridad puede permitir una implementación rápida de medidas de seguridad más sólidas cuando sea necesario.

La creciente preocupación de los consumidores por la seguridad y la privacidad ha señalado que las TELCO y los ISP deben abordar estas preocupaciones de manera proactiva. Y, dada la naturaleza generalizada y el impacto económico sustancial del delito cibernético, es crucial que todas las partes interesadas lo tomen en serio. Muchos de estos ataques se dirigen directamente a los consumidores, lo que genera una fuerte demanda de soluciones de seguridad accesibles pero potentes. En el panorama actual basado en datos, donde se recopilan y utilizan grandes cantidades de información, la necesidad de una mayor protección está ganando impulso. Esto presenta una oportunidad importante para que las TELCO y los ISP satisfagan la creciente demanda de experiencias digitales seguras basadas en la confianza.

- Distribución de relaciones públicas y contenido potenciado por SEO. Consiga amplificado hoy.

- PlatoData.Network Vertical Generativo Ai. Empodérate. Accede Aquí.

- PlatoAiStream. Inteligencia Web3. Conocimiento amplificado. Accede Aquí.

- PlatoESG. Carbón, tecnología limpia, Energía, Ambiente, Solar, Gestión de residuos. Accede Aquí.

- PlatoSalud. Inteligencia en Biotecnología y Ensayos Clínicos. Accede Aquí.

- Fuente: https://www.welivesecurity.com/en/business-security/delivering-trust-with-dns-security/