El cifrado generalizado que protege los datos no solo en tránsito y en reposo, sino también en uso, liberando así a las empresas del miedo a las filtraciones de datos, ha sido durante mucho tiempo un sueño de los ejecutivos de negocios, los equipos de TI y los profesionales de cumplimiento.

En 2023, esos sueños pueden convertirse en una realidad práctica, con varias empresas de bases de datos y seguridad de datos lanzando software para permitir a las empresas mantener los datos encriptados y al mismo tiempo permitir operaciones comunes, como la búsqueda. El año pasado, por ejemplo, el proveedor de tecnología de bases de datos MongoDB lanzó una vista previa de su capacidad de cifrado consultable, que permite a las empresas buscar registros de datos de manera "expresiva" sin necesidad de descifrar los datos. Y, esta semana, la firma de seguridad de datos Vaultree lanzó un kit de desarrollo de software para permitir que los fabricantes de aplicaciones prueben su función de Cifrado de datos en uso, que, según afirma la compañía, permite operaciones más extensas en datos cifrados.

El objetivo es permitir que las empresas y sus aplicaciones tengan la capacidad de acceder y buscar bases de datos de manera eficiente, al tiempo que evita que los usuarios no autorizados descifren información confidencial, dice Kenn White, director de seguridad de MongoDB.

“Lo que escuchamos mucho de los clientes son preocupaciones sobre fugas, infracciones y ataques a la infraestructura de la nube pública, incluidos los usuarios privilegiados, por lo que nos enfocamos en áreas donde podemos agregar controles de seguridad adicionales y medidas técnicas para limitar quién puede ver información confidencial. datos en tiempo real”, dice. “[Creemos] que [el cifrado en uso] seguirá siendo un área con mucho potencial para la innovación, particularmente para las cargas de trabajo operativas”.

Las tecnologías prometen ayudar a las organizaciones a minimizar el llamado "radio de explosión" cuando una red o sistema se ve comprometido. Por lo general, las empresas que sufren una infracción se enfrentan a una cascada de investigaciones forenses, presentaciones y multas reglamentarias, y la posible exposición de datos confidenciales y propiedad intelectual. Los datos cifrados permiten a las empresas eludir muchos de los impactos devastadores de una filtración, pero por lo general han requerido diseños de arquitectura de datos complejos para garantizar que la información de texto sin formato no quede insegura sin darse cuenta.

Muchas empresas de tecnología han intentado resolver el problema y permitir el uso seguro de los datos por parte de las aplicaciones ampliando el uso del cifrado. En la década de 2010, por ejemplo, Ionic Security destinado a cifrar todos los datos sobre la marcha y solo permitir su uso por parte de usuarios autorizados con privilegios específicos. Twilio compró la empresa en 2021.

Si la cosecha actual de tecnologías tiene éxito donde otras han fallado, las empresas podrían ver un riesgo significativamente menor en caso de una infracción, dice Ryan Lasmaili, director ejecutivo de Vaultree.

“Sabemos que si hay una fuga y los datos están totalmente encriptados, se reduce inmediatamente el riesgo de la empresa para el cumplimiento normativo”, dice. "Pero GDPR en este momento, por ejemplo, no cubre el cifrado de datos en uso, porque hasta la fecha, se ha visto que todavía no está allí".

Evitando Llamas en la Indy 500

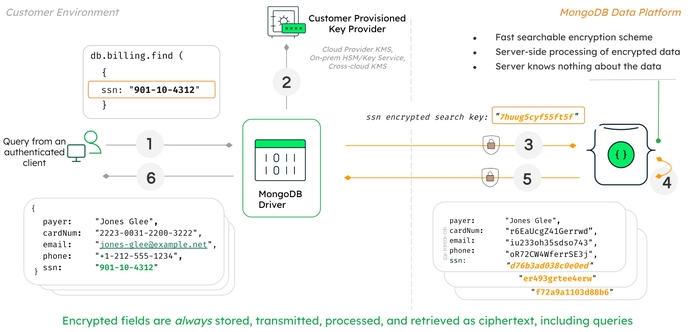

El cifrado consultable de MongoDB cifra los campos de la base de datos, lo que significa que la información está criptográficamente segura en todo momento, pero aún se puede utilizar para realizar búsquedas. Las claves para descifrar la información se almacenan con cada cliente, lo que otorga a personas y dispositivos específicos la capacidad de descifrar campos confidenciales. Incluso un administrador de base de datos no puede descifrar todos los campos a menos que tenga las claves adecuadas.

Hacer realidad las tecnologías se basó en la investigación de pequeños grupos de criptógrafos académicos. Queryable Encryption, por ejemplo, vino de el trabajo de Seny Kamara y Tarik Moataz, ambos de la Universidad de Brown, que luego crearon una startup, Aroki Software, que fue comprado por MongoDB en 2021.

El objetivo de Queryable Encryption es ofrecer tecnología hoy que pueda manejar consultas que sean realmente útiles y hacer que la capacidad sea fácil para los desarrolladores, White de MongoDB dijo durante una presentación en la Conferencia USENIX ENIGMA en Enero. La clave de todo eso es que el rendimiento no debe interponerse en el camino, dijo.

“Tiene que ser sublineal: la diferencia entre 1,000 documentos, un millón, 5 millones y 100 millones de documentos, debe ser sublineal”, dijo. “Gran parte del trabajo académico se había realizado de una manera súper lineal, por lo que funciona muy bien en 10 registros, o 100, 1,000, 5,000; más allá de eso, es doloroso. Y puedes lanzarle más CPU, pero ya sabes, es como competir en la Indy 500 con llamas: no hay mucho que puedas hacer”.

Otras tecnologías, como el cifrado totalmente homomórfico (FHE), prometen permitir una gama más amplia de operaciones en datos cifrados y han sido ampliamente financiadas por el Departamento de Defensa de EE. UU. Un equipo de Intel y Microsoft firmó una subvención de investigación de varios años con el Departamento de Defensa en 2021 bajo el programa DARPA Data Protection in Virtual Environments (DPRIVE) para crear un acelerador de hardware para acelerar los notorios enfoques FHE de procesamiento intensivo. En enero, Duality Technologies, otro beneficiario de la subvención DPRIVE, anunció que fue nombrado para Fase 2 de ese programa para acelerar el procesamiento de aprendizaje automático en datos cifrados.

“El cifrado estructurado, como la mayoría de los esquemas de cifrado, protege la confidencialidad de los datos; esto significa que los datos están protegidos de una manera en la que solo las personas aprobadas para recibir los datos tienen acceso a estos datos”, dice Kurt Rohloff, director de tecnología de Duality Technologies. "FHE también proporciona confidencialidad de datos, pero permite un mayor procesamiento de los datos sin necesidad de descifrarlos".

Se necesitan más pruebas

Los nuevos modelos y tecnologías de cifrado suelen requerir un maratón de pruebas y evaluaciones. MongoDB Cifrado consultable surgió de la investigación académica sobre el cifrado estructurado, con varios artículos que describen el enfoque. FHE ha tenido décadas de investigación y desarrollo abierto. de vaultree Cifrado de datos en uso sigue siendo, en gran medida, una caja negra, aunque el director ejecutivo Lasmaili promete que se publicarán artículos científicos próximamente.

En un blog sobre las posibilidades del cifrado generalizado, la firma de ciberseguridad Kaspersky advirtió que tales tecnologías requieren una gran cantidad de supervisión, porque incluso los pequeños pasos en falso pueden socavar la seguridad de los sistemas.

“Este es un problema común de la criptografía práctica: cuando los desarrolladores de un sistema de información se sienten obligados a crear algo interno que cumpla con sus requisitos particulares de cifrado de datos”, afirmó la compañía. "Este 'algo' a menudo resulta ser vulnerable porque el proceso de desarrollo no tuvo en cuenta las últimas investigaciones científicas".

Si bien el cifrado en uso puede reclamar una ventaja temprana porque es utilizable en su estado actual, los avances en FHE pueden ganar a largo plazo, especialmente porque la computación cuántica puede terminar siendo un diferenciador. FHE continúa teniendo beneficios funcionales y de seguridad, especialmente en un mundo de encriptación poscuántica, dice Rohloff de Duality Technologies.

“El cifrado completamente homomórfico permite muchas operaciones más seguras en comparación con el cifrado estructurado general”, dice. "No todas las variaciones de cifrado estructurado [están] protegidas contra ataques de computación cuántica, pero se cree que todos los esquemas de cifrado totalmente homomórficos utilizados están protegidos contra ataques de computación cuántica".

- Distribución de relaciones públicas y contenido potenciado por SEO. Consiga amplificado hoy.

- Platoblockchain. Inteligencia del Metaverso Web3. Conocimiento amplificado. Accede Aquí.

- Fuente: https://www.darkreading.com/emerging-tech/technology-firms-delivering-much-sought-encryption-in-use