En 2014, una filtración de datos expuso información de tres mil millones de usuarios de Yahoo. En 2016, los empleados de Sony Pictures vieron cómo se filtraba información privada confidencial junto con miles de documentos de la empresa. ¿Qué tienen en común estos dos ataques? Ambos comenzaron con un correo electrónico de phishing.

Las amenazas de correo electrónico siguen siendo una de las formas más comunes que tienen los atacantes para acceder a información confidencial o instalar malware. Si bien la mayoría de los casos conocidos de phishing se dirigen a usuarios anónimos, los atacantes también pueden usar correos electrónicos que contienen enlaces o archivos falsos para dirigirse a personas específicas que tienen información confidencial. Y, como señalan los investigadores de ESET, en 2022, este tipo de amenazas experimentó un aumento interanual de casi un 30 %. Y como los modelos de lenguaje de IA facilitan la redacción de correos electrónicos, ¡es probable que estos números estén a punto de aumentar aún más!

Los ataques de phishing son una forma de ingeniería social que nos hace reaccionar con sentido de urgencia y curiosidad. Si bien todos podemos ser víctimas de este tipo de ataques, también podemos aprender a evitarlos. Echemos un vistazo a algunos ejemplos de la vida real del phishing más común utilizado para engañarnos.

1. “Tu sesión expiró. Haga clic aquí para iniciar sesión de nuevo.”

Algunas de las líneas y tácticas de phishing más comunes solo le informan brevemente que se ha desconectado de una cuenta y lo empujan a completar sus credenciales. Al hacer clic en el enlace, accederá a un sitio web muy similar al real. La diferencia, sin embargo, es que ingresar sus credenciales las enviará de inmediato a los atacantes, quienes luego las usarán para acceder a su información. En algunos casos, es posible que incluso inicien sesión por usted y cambien la contraseña para evitar darle acceso.

Esta técnica se basa en el hábito de los usuarios de responder a dichos mensajes automáticamente sin pensar en el contenido o sin verificar las señales típicas de un correo electrónico/mensaje de phishing. (Aprende sobre esos signos esta página).

Por ejemplo, el año pasado, GitHub Security advirtió sobre correos electrónicos que se hacen pasar por la popular plataforma de desarrollo de software CI/CD CircleCI. Los suplantadores enviarían una alerta con "sesión caducada" y solicitarían un nuevo inicio de sesión con las credenciales de GitHub. “Hemos notado alguna actividad inusual en su cuenta. Por favor verificar."

Con este truco, los estafadores intentan generar un sentido de urgencia. ¿Quién no querría evitar la pérdida repentina de una cuenta, verdad? Por lo general, estos correos electrónicos se hacen pasar por mensajes de servicios legítimos como Amazon, PayPal, etc.

Por ejemplo, a fines de 2018, la Comisión Federal de Comercio de los Estados Unidos (FTC) emitió una advertencia sobre correos electrónicos de phishing que se hacen pasar por el gigante de la transmisión Netflix. Estos correos electrónicos afirmaban que una cuenta se puso en espera debido a algún problema con los detalles de pago, y pedían a las personas que actualizaran su información de facturación mediante un enlace incrustado que, por supuesto, era malicioso y se usaba para obtener credenciales de inicio de sesión.

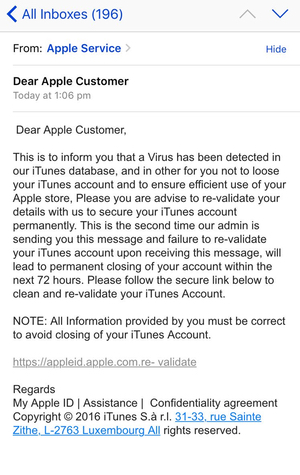

De manera similar, los Los clientes de Apple fueron objetivo en 2016 cuando los estafadores intentaron robar su información personal con correos electrónicos de phishing que afirmaban que los usuarios necesitaban volver a confirmar los detalles de su cuenta porque se había encontrado "un virus" en la base de datos de iTunes de Apple.

Correo electrónico no deseado

2. “Necesito que hagas un pago urgente”

Hacerse pasar por cuentas de correo electrónico corporativas ha sido un campeón durante mucho tiempo entre las campañas de phishing que no se dirigen a personas anónimas, sino que persiguen a una persona específica o a un grupo de empleados en una empresa seleccionada.

Antes de enviar estos correos electrónicos fraudulentos, los estafadores aprenden todo lo posible sobre las estructuras corporativas, las imágenes, el lenguaje, etc. de una empresa, para que el correo electrónico de phishing sea casi indistinguible de uno genuino.

Algunos de estos correos electrónicos están dirigidos específicamente a empleados que son responsables del manejo de efectivo y asuntos financieros. Se hacen pasar por el director general u otro superior autorizado para ordenar una transferencia monetaria y le piden a la víctima que envíe fondos a una cuenta específica, supuestamente la del director general, o quizás la de la empresa.

En 2018, se usó la suplantación del director ejecutivo para robar más de 100,000 XNUMX dólares canadienses de la ciudad canadiense de Ottawa. Haciéndose pasar por una solicitud del administrador de la ciudad, el tesorero de la ciudad recibió un correo electrónico falso para transferir la cantidad que terminó en los bolsillos de los estafadores.

Los estafadores codiciosos también intentaron engañar al tesorero por segunda vez, pero cuando recibió otro correo electrónico, el administrador de la ciudad estaba allí para presenciarlo personalmente. Después de preguntar si la solicitud era legítima, se reveló la estafa y los ladrones fueron atrapados en una mentira.

3. “Estimado solicitante…”

Estos correos electrónicos o mensajes de phishing se basan en ofertas de trabajo falsas como señuelo. Pueden engañar a las víctimas potenciales para que hagan clic en un enlace de phishing o abran archivos maliciosos enviados junto con un mensaje de correo electrónico, pidiéndole a la víctima, por ejemplo, que cree una cuenta e ingrese sus datos personales como medio para solicitar el trabajo.

Por ejemplo, el grupo de amenazas Lazarus ha llevado a cabo numerosas campañas de este tipo, como Operation DreamJob, descubierto por investigadores de ESET recientemente, que atrajo a sus víctimas con ofertas de trabajo falsas.

Estas estafas también existen en los tableros de anuncios de empleo populares, así que siempre trate de verificar si el headhunter que lo contactó o la oferta de trabajo que ve son legítimos.

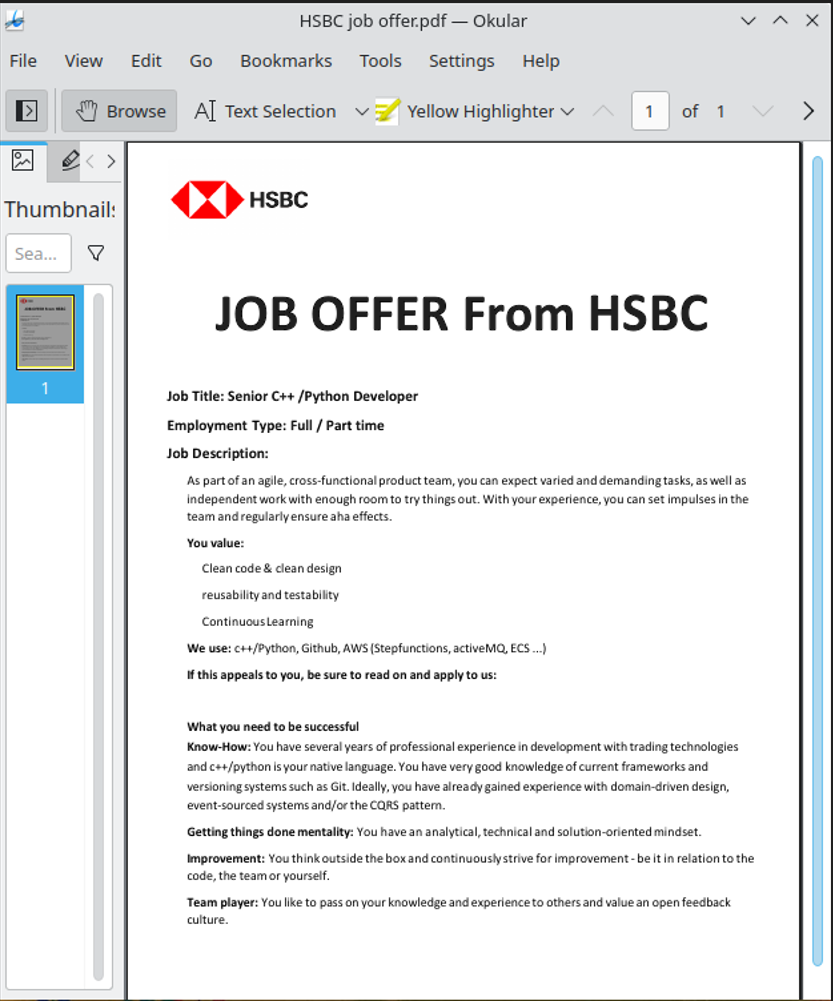

La última campaña se dirigió a los usuarios de Linux con un archivo ZIP que ofrece una oferta de trabajo falsa de HSBC como señuelo.

4. “Debido a la situación actual…”

El phishing también está en aumento en tiempos de grandes eventos, ya sea un evento deportivo o una crisis humanitaria.

Por ejemplo, a principios de 2023, el grupo de amenazas Fancy Bear realizó una campaña de correo electrónico relacionado con la guerra en Ucrania. Los correos electrónicos contenían un archivo RTF malicioso llamado "Terrorismo nuclear: una amenaza muy real". Una vez abierto, no solo comprometería esa computadora, sino que también era un blog del reputado grupo de expertos Atlantic Council que afirmaba que la probabilidad de que Putin use armas nucleares en la guerra en Ucrania es muy baja, exactamente lo contrario de lo que se afirma en el nombre del documento y que incitó a las víctimas a abrirlo.

5. “¡Feliz Navidad!”

Las estafas durante las vacaciones a menudo abusan de la juerga de compras con correos electrónicos que se hacen pasar por mensajes de proveedores legítimos. ¡Los correos electrónicos contienen ofertas "demasiado buenas para ser verdad" o crean una falsa sensación de urgencia para aprovechar la oferta de última hora!

Otro enfoque para los estafadores es enviar correos electrónicos con archivos maliciosos relacionados con las vacaciones, incluidas tarjetas de Navidad, vales de regalo, etc.

6. “No podemos procesar su declaración de impuestos”

Solo unas pocas cosas en este mundo son seguras: la muerte, los impuestos y los correos electrónicos de phishing durante la temporada de impuestos. Debido a que las personas están declarando sus impuestos, no es sorprendente que reciban un correo electrónico de una agencia tributaria.

Los estafadores abusan de esta situación enviando correos electrónicos de phishing con mensajes falsos de la agencia tributaria. Por lo general, afirman que falta algo de informacion y solicitar detalles personales o financieros adicionales.

Otros correos electrónicos ofrecen un reembolso mientras solicita información de la tarjeta de crédito.

7. No se requiere respuesta

Algunos correos electrónicos de phishing tienen poco o ningún contenido, lo que lo atrae a abrir un archivo adjunto para obtener más información sobre el asunto.

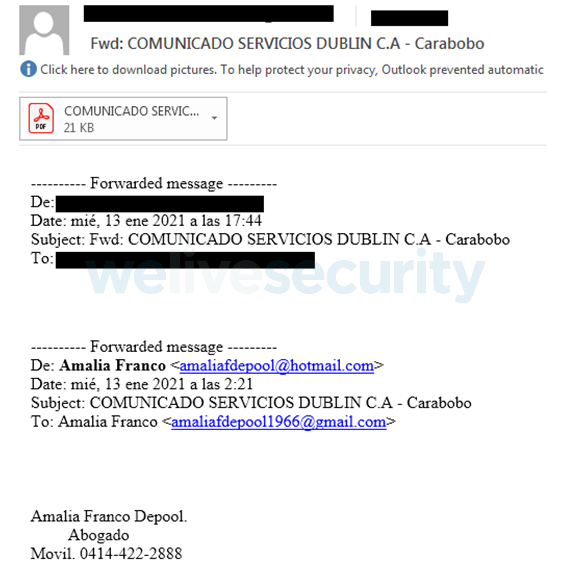

Por ejemplo, ESET Research descubrió la campaña maliciosa dirigido a redes corporativas en países de habla hispana utilizando correos electrónicos cortos con archivos adjuntos en PDF en 2021.

El asunto del correo electrónico puede ser tan simple como en este caso: "Declaración de servicios de Dublín"; no había ningún mensaje aparte de una firma y un contacto de teléfono móvil en Venezuela.

Mientras tanto, el archivo adjunto es un archivo PDF simple sin valor informativo adicional, pero contiene un enlace que redirige a las víctimas a los servicios de almacenamiento en la nube, desde donde se puede descargar el malware.

Cómo protegerse contra los correos electrónicos de phishing

- Lea atentamente el correo electrónico. No hagas clic en nada automáticamente.

- Compruebe si la dirección de correo electrónico coincide con el dominio real.

- Tenga cuidado con los correos electrónicos repentinos inesperados de un banco, proveedor o cualquier otra organización.

- Verifique la bandera roja, como correos electrónicos urgentes o amenazantes que requieren una respuesta inmediata o solicitudes de credenciales, información personal y financiera. Numerosos errores gramaticales, ortográficos y tipográficos también son una señal de alerta.

- Compare la URL adjunta con el dominio respectivo de una empresa u organización legítima. Si detecta algo sospechoso, no haga clic en él.

- Tenga cuidado con las ofertas que son demasiado buenas para ser verdad y los regalos inesperados.

- No envíes dinero apresuradamente. Si su superior solicita repentinamente tal transferencia, acérquese directamente.

- Instalar un producto de ciberseguridad con herramientas anti-phishing incorporadas.

Los correos electrónicos de phishing son una amenaza frecuente, e incluso los profesionales de TI pueden caer en esta estafa. Afortunadamente, la mayoría de esos correos electrónicos son bastante fáciles de detectar, si controlas la necesidad de hacer clic en enlaces o abrir archivos adjuntos antes de confirmar quién es el remitente.

- Distribución de relaciones públicas y contenido potenciado por SEO. Consiga amplificado hoy.

- PlatoData.Network Vertical Generativo Ai. Empodérate. Accede Aquí.

- PlatoAiStream. Inteligencia Web3. Conocimiento amplificado. Accede Aquí.

- PlatoESG. Automoción / vehículos eléctricos, Carbón, tecnología limpia, Energía, Ambiente, Solar, Gestión de residuos. Accede Aquí.

- Desplazamientos de bloque. Modernización de la propiedad de compensaciones ambientales. Accede Aquí.

- Fuente: https://www.welivesecurity.com/en/scams/dear-all-what-are-some-common-subject-lines-in-phishing-emails/