La integración de la inteligencia artificial (IA) ha marcado el comienzo de una nueva era de progreso tecnológico, que ofrece un espectro de beneficios en todas las industrias. El potencial de la IA para revolucionar las operaciones, mejorar la toma de decisiones e impulsar la innovación es innegable. Las ventajas de la IA son numerosas e impactantes, desde análisis predictivos que perfeccionan las estrategias, hasta el procesamiento del lenguaje natural que impulsa las interacciones con los clientes y ayuda a los usuarios en sus tareas diarias, hasta herramientas de asistencia que mejoran la accesibilidad, la comunicación y la independencia de las personas con discapacidades.

“La IA está impulsando una revolución en la educación, la accesibilidad y la productividad. Para las empresas que manejan información confidencial, es vital mantener la seguridad de los datos de última generación para poder cosechar los beneficios”. dice Stuart Winter, presidente ejecutivo y cofundador de Lacero Platform Limited, Jamworks and Guardian.

Sin embargo, a medida que los servicios de IA encuentran un hogar en las plataformas en la nube, la cuestión de la confidencialidad de los datos ocupa un lugar central. Los servicios de inteligencia artificial alojados en la nube exigen la transferencia de información confidencial a servidores externos, lo que puede generar dudas sobre la propiedad, la jurisdicción y el control de los datos. La naturaleza global de los proveedores de nube introduce una compleja red de desafíos de cumplimiento, ya que las leyes de protección de datos difieren entre regiones. Esto puede poner en peligro la seguridad de los datos, posibles infracciones y una erosión del control sobre la información patentada.

El enigma de aprovechar los beneficios de la IA y al mismo tiempo salvaguardar la confidencialidad de los datos requiere una estrategia holística. Las organizaciones deben llevar a cabo una meticulosa diligencia debida en los panoramas legales de las jurisdicciones operativas de los proveedores de la nube, asegurando la alineación con las regulaciones de protección de datos. Un cifrado sólido, controles de acceso granulares y técnicas de preservación de la privacidad se vuelven imprescindibles para contrarrestar los riesgos del acceso y uso no autorizados de los datos. Los acuerdos transparentes con proveedores de nube (que describen las prácticas y la propiedad de manejo de datos) también pueden proporcionar un camino hacia una implementación de IA más segura y compatible.

En esencia, la promesa del potencial transformador de la IA coexiste con el desafío de la confidencialidad de los datos, especialmente en entornos alojados en la nube. Lograr el equilibrio adecuado exige un enfoque que abarque los matices regulatorios y al mismo tiempo implemente protocolos de seguridad estrictos. Al navegar por este terreno complejo, las organizaciones pueden aprovechar las capacidades de la IA y al mismo tiempo mantener la integridad y confidencialidad de sus datos.

Jamworks garantiza la confidencialidad de los datos al aprovechar la IA

Jamworks IA es una poderosa herramienta de productividad y toma de notas que registra, transcribe, resume y genera información significativa a partir de reuniones, conversaciones y conferencias. Después de haber trabajado con IA durante aproximadamente cuatro años, el equipo de Jamworks está convencido de que la tecnología tiene el poder de transformar la forma en que estudiamos y trabajamos, brindando beneficios a las personas con discapacidades y neurodivergentes (siempre que la tecnología se implemente de manera segura y responsable). .

Jamworks tiene dos productos principales: Jamworks for Education y Jamworks para empresas. Jamworks for Education convierte las conferencias en materiales de estudio interactivos, atractivos y accesibles, como un conjunto de notas perfectamente formateadas, una plataforma interactiva de tarjetas didácticas y un tutor de IA personalizado capacitado en cada clase. Estas funciones resultan atractivas para todos los estudiantes, pero son esenciales para aquellos que experimentan obstáculos para el aprendizaje, como TDAH, dislexia o discapacidad auditiva. La toma de notas automatizada permite a los estudiantes concentrarse y “estar presentes en el momento” durante las clases, mientras que los materiales de estudio interactivos y los chatbots personalizados alientan a los estudiantes a aprender y explorar temas de maneras nuevas y emocionantes. Es importante destacar que el profesor no sólo puede ver el resultado de la IA, sino también ajustarlo y afinarlo. Esto garantiza que los estudiantes puedan confiar en el resultado que tienen delante.

Jamworks for Business registra reuniones en persona y en línea, resalta automáticamente secciones clave y genera elementos de acción para garantizar que no se pierda información importante. Además, los usuarios pueden hacer preguntas sobre las transcripciones de las reuniones para refrescar sus recuerdos y revisar lo que se discutió de una manera sencilla y conversacional. Al igual que su producto educativo, Jamworks for Business ofrece importantes beneficios de productividad y ahorro de tiempo a todos los empleados, pero puede ser particularmente útil para los miembros del equipo con discapacidades o miembros del equipo neurodivergentes, que requieren tecnología de asistencia. Jamworks for Business también es útil para los empleadores que están legalmente obligados a proporcionar tecnología de asistencia.

Claramente, la IA tiene el potencial de mejorar la vida de millones de personas, pero las organizaciones que manejan datos extremadamente sensibles pueden necesitar garantías específicas de que sus datos están seguros. Desde la información discutida en una llamada de ganancias hasta los datos de salud personales, es fundamental que la información se mantenga confidencial y esté protegida contra ataques cibernéticos.

Las tecnologías que mejoran la privacidad ofrecen soluciones

La informática confidencial surge como una solución sólida para abordar los desafíos de privacidad de datos que acompañan a la adopción de servicios de IA basados en la nube o modelos de IA que aprovechan la escala de los entornos de nube.

Al aprovechar tecnologías como los enclaves basados en hardware, los datos confidenciales permanecen cifrados y aislados durante el procesamiento, lo que evita de manera efectiva el acceso no autorizado incluso dentro de la infraestructura de la nube. Este enfoque mejora la confidencialidad de los datos al garantizar que solo las partes autorizadas posean las claves de descifrado necesarias (o que la aplicación completa se ejecute dentro de un entorno de ejecución seguro), por lo que no se puede acceder a ella en absoluto.

Además, la informática confidencial salvaguarda la integridad de los datos al permitir que los cálculos se realicen dentro de enclaves seguros, protegiéndolos de posibles manipulaciones. Como resultado, las organizaciones pueden adoptar con confianza la IA en la nube, sabiendo que sus datos valiosos permanecen confidenciales, intactos e inmunes a las filtraciones, allanando así el camino para la utilización responsable y segura de tecnologías avanzadas de IA.

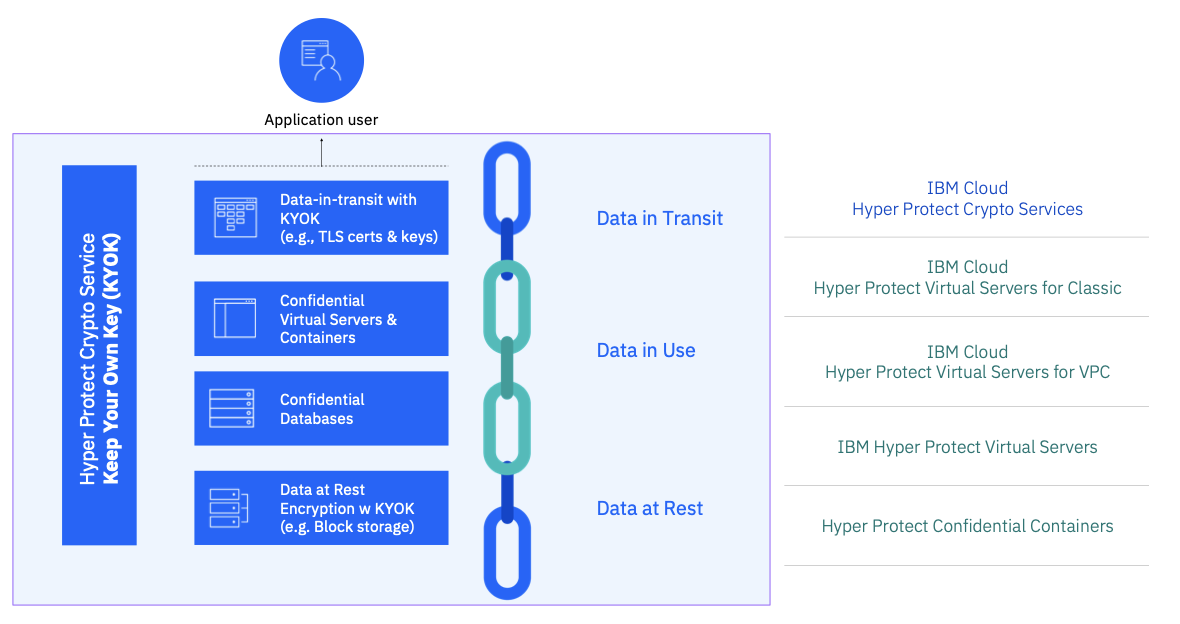

Cómo proteger los datos con plena autoridad en reposo, en tránsito y en uso

La protección de datos confidenciales requiere un enfoque holístico que incluya informática, contenedores, bases de datos y cifrado. La clave es controlar el acceso a los datos y proporcionar una forma de procesar de forma segura datos no cifrados. Es importante tener garantía técnica de que solo usted tiene acceso y control sobre sus datos y garantizar que sus operadores de servicios en la nube no puedan acceder a los datos o las claves. La protección de estos estados de datos con garantía técnica es complementaria y no reemplaza ni reemplaza las demás protecciones existentes.

La garantía técnica ofrece el más alto nivel de privacidad y protección

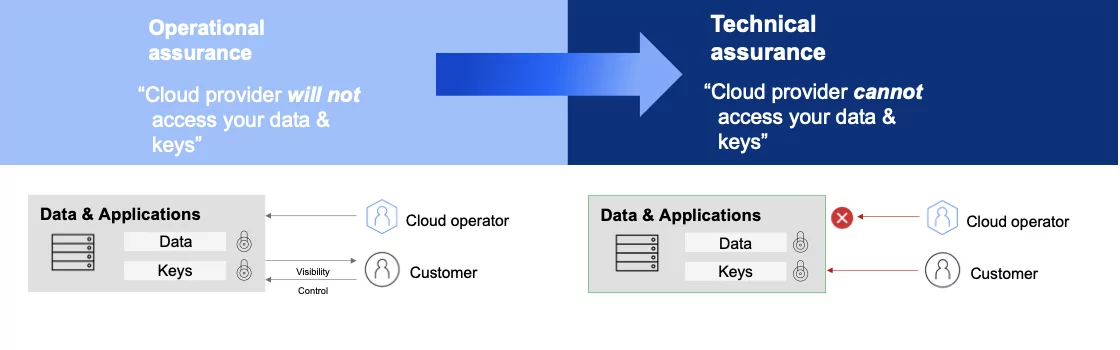

La garantía operativa significa que su proveedor de nube no accederá a sus datos basándose en la confianza, la visibilidad y el control. La garantía técnica garantiza que su proveedor de nube no pueda acceder a sus datos basándose en pruebas técnicas, cifrado de datos y aislamiento del tiempo de ejecución. También puede proteger su canal de CI/CD de malos actores.

Hiperproteja sus datos confidenciales y cargas de trabajo en la nube

Las capacidades de IBM incluyen servicios de seguridad líderes en la industria para datos en la nube, activos digitales y cargas de trabajo. Están construidos sobre enclaves ricos en seguridad de IBM® LinuxONE, que ofrecen protección integrada para datos en reposo y en tránsito, además de protección de datos en uso. Los servicios están diseñados para facilitar a los desarrolladores de aplicaciones la creación de aplicaciones que manejan datos altamente confidenciales y al mismo tiempo ayudan a las empresas a cumplir con los requisitos de cumplimiento normativo.

IBM Cloud Hyper Protect Services protege los datos en todas las etapas del ciclo de vida de los datos

Estos servicios permiten a las empresas tener autoridad total sobre sus datos confidenciales, cargas de trabajo y claves de cifrado, mientras se benefician de la última tecnología nativa de la nube. Ni siquiera los administradores de IBM Cloud tienen acceso. Servicios criptográficos de IBM Hyper Protect proporciona Keep Your Own Key, para que los datos en reposo y en tránsito puedan cifrarse con claves controladas únicamente por el usuario de la nube y administradas de manera eficiente y segura. Servidor virtual IBM Cloud Hyper Protect para VPC permite la adopción de tecnologías de contenedores de última generación y al mismo tiempo aísla completamente el tiempo de ejecución para proteger contra malos actores, incluido el administrador de infraestructura como servicio (IaaS) o el administrador de Kubernetes. Esto permite el despliegue de IA en contenedores con la garantía técnica de que no habrá acceso no autorizado a los datos confidenciales generados por el modelo de IA o cualquier mala configuración dañina del modelo de IA a través de la seguridad del tiempo de ejecución, basado en hardware pero entregado como un servicio.

Jamworks crea un servicio de inteligencia artificial confidencial con IBM Hyper Protect Platform

En la era de la toma de decisiones basada en datos, la adopción de la IA es inmensamente prometedora para industrias que van desde la atención sanitaria hasta las finanzas. Sin embargo, esta adopción ha sido notablemente más lenta en industrias reguladas, impulsadas por IP y sensibles a los datos. La principal preocupación se centra en la privacidad y la seguridad de los datos, que a menudo se consideran una barrera importante para la integración de la IA en estos sectores. Al aprovechar la computación confidencial, las organizaciones en industrias reguladas, impulsadas por IP y sensibles a los datos pueden aprovechar el poder de la IA y al mismo tiempo garantizar salvaguardias sólidas para sus datos.

La IA confidencial, habilitada por computación confidencial, ofrece soluciones innovadoras para salvaguardar la privacidad, evitar filtraciones de datos y mantener el cumplimiento de los requisitos reglamentarios. La IA confidencial puede tener varios impactos sociales positivos en estos sectores, incluidos mejores resultados para los pacientes en la atención médica, una mayor protección de la propiedad intelectual para industrias innovadoras y una mayor seguridad en los servicios financieros. En general, la IA confidencial tiene el potencial de ser una fuerza transformadora, reduciendo la brecha entre la privacidad de los datos y la adopción de la IA, y abordando las necesidades únicas de las industrias reguladas, impulsadas por la propiedad intelectual y sensibles a los datos de una manera que impacte positivamente en la sociedad.

Es por eso que Jamworks for Business se asocia con IBM Hyper Protect para crear IA confidencial. La colaboración tiene como objetivo proteger la integridad de la IA de Jamworks (así como la confidencialidad de los datos de un individuo) con la ayuda de tecnologías que mejoran la privacidad entregadas a través de IBM Hyper Protect Services para lograr una IA confidencial. La hiperprotección de Jamworks AI permitirá a los empleados de organizaciones preocupadas por la seguridad beneficiarse de los recientes desarrollos en IA generativa. La información confidencial permanece confidencial para satisfacer las necesidades de privacidad de los datos, mientras que la IA y los servicios impulsados por ella aumentan la eficiencia y la productividad para apoyar a los líderes empresariales y a las personas.

Obtenga más información sobre la privacidad y protección completa de los datos

Más de la nube

Boletines informativos de IBM

Obtenga nuestros boletines y actualizaciones de temas que brindan el liderazgo intelectual más reciente y conocimientos sobre tendencias emergentes.

Subscribirme Ahora

Más boletines

- Distribución de relaciones públicas y contenido potenciado por SEO. Consiga amplificado hoy.

- PlatoData.Network Vertical Generativo Ai. Empodérate. Accede Aquí.

- PlatoAiStream. Inteligencia Web3. Conocimiento amplificado. Accede Aquí.

- PlatoESG. Carbón, tecnología limpia, Energía, Ambiente, Solar, Gestión de residuos. Accede Aquí.

- PlatoSalud. Inteligencia en Biotecnología y Ensayos Clínicos. Accede Aquí.

- Fuente: https://www.ibm.com/blog/how-jamworks-protects-confidentiality-while-integrating-ai-advantages/